آموزش Port Security در سویچ های سیسکو

آموزش Port Security در سویچ های سیسکو

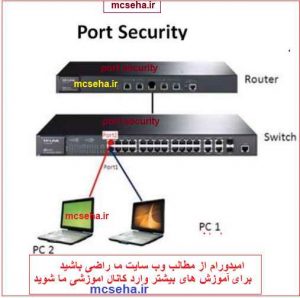

یکی از ویژگی های لایه 2 در سويیچ های کاتالیست catalist سیسکو . پورت سکیوریتی port security می باشد

برای وارد شدن به گروه تخصصی شبکه لینک زیر را کلیک کنید

پورت سکیوریتی port security این امکان را می دهد که به تعداد خاصی از پورت ها اجازه ورود دهد

که یکی از ویژگی های مهم هر ادمین می باشد ویژگی port security باعث می شود جلوورود افراد غیر مجاز به شبکه را می گیرد به طور مثال یک یا دو کاربر فقط از یک پورت می توانند استفاده کنند نفر سوم اگر بخواهد وارد شود اجازه ورود به شبکه را ندارد

اولین کار برای اینکه بخواهیم امنیت یک سوییچ را برقرار کنیم پورت های اضافی سویچ را خاموش می کنیم

مثال یک سویچ داریم با دو تا سیستم ما باید از پورت 3 تا 24 را خاموش کنیم

Switch#show interfaces FAstEthernet 0/1

Switch(config)#interface range fastEthernet 0/3 – 24

Switch(config-if-range)#shutdown

الان دو سیستم داریم که اجازه ورود به سیستم سومی را نمیده چرا ؟ چون پورتش توسط ادمین خاموش شد و این خاموش کردن به منزله امنیت کامل نیست یعنی اگر شخص غیر مجاز پورت سیستم یک را به سیستم خود بزند می تواند وارد شبکه شود و اینجاست که port security به کمک ما می آيد

آموزش Port Security در سویچ های سیسکو

با پورت سکیوریتی دو تا کار مهم را انجام می دهیم

1- mac address

یعنی هیچ ادرسی غیر از مک mac این سیستم اجازه ورود نداشته باشد و اگر غیر از این سیستم بخوادوارد شبکه ما شود رفتار دیگه ای را نشان می دهید violation مثلا خاموش شود

پس یکی از ویژگی های پورت سکیوری port security این است جلو افراد ناشناس را می گیرد

2- port security ترافیک را کنترل می کند

یعنی به طور مثال این ویژگی جنبه امنیتی نداره تعدا ورودی از پورت ها را کنترل میکنه یعنی میگه از این پورت دو تا سیستم وارد بشه کار نداره که چه سیستمی باشه

یک نکته بسیار مهم پورت سکیوریتی port security فقط می توانیم روی پورت های اکسس access داشته باشیم

Switch#show interfaces FAstEthernet 0/1

Switch(config-if)#switchport mode access

و برای فعال کردن پورت سکیوریتی باید دستور زیر را وارد کنید

Switch#show interfaces FAstEthernet 0/1

Switch(config-if)#switchport port-security

سناریو پورت سکیوریتی port security

من یک سرور دارم و یک سوییچ و یک pc که فقط میخواهیم این سوییچ مک ادرس این کامپیوتر را بشناسد و غیر از این مک ادرس هیچ سیستمی را نمی شناسد

Switch#show interfaces FAstEthernet 0/2

Switch(config-if)#switchport mode access

Switch(config-if)#switchport port-security

Switch(config-if)#switchport port-security mac-address 0002.1759.062E

برای بدست اوردن مک ادرس با دستور ip config /all

یا روی pc در پکیت تریسر در قسمت کانفیگ config روی fast ethernet کلیک میکنی و مک ادرس را میتونی کپی کنید یا روی کارت شبکه کلیک راست کنید و در قسمت status گزینه ی deatails قسمت phisical address مک را کپی کنید

آموزش Port Security در سویچ های سیسکو

الان دستور را بزنیم show portsecurity

Switch#show port-security interface fastEthernet 0/2

Port Security : Enabled

Port Status : Secure-up

Violation Mode : Shutdown

Aging Time : 0 mins

Aging Type : Absolute

SecureStatic Address Aging : Disabled

Maximum MAC Addresses : 1

Total MAC Addresses : 1

Configured MAC Addresses : 1

Sticky MAC Addresses : 0

Last Source Address:Vlan : 0000.0000.0000:0

Security Violation Count : 0

اگر کسی غیر از کامپیوتری که ما اجازه دادیم خواست وارد شبکه شود سریع پورتش برای کامپیوتر غیر مجاز خاموش می شود یعنی ویولیشن violation شات داون shutdown است و مک کامیپتر غیر مجاز در Last Source Address:Vlan ثبت می شود

در واقع مک اخرین نفری که خواست به شبکه ما نفوذ کند را ثبت کرده

این روش برای یک شبکه کوچیک بود که دستی مک ادرس رو اضافه کردیم ولی اگر یک شبکه داشتیم که چندین سوییچ داشتیم دیگه روش دستی مک ادرس فایده نداره باید از روش استفاده کنیم که خودش مک ادرس سیستم های شبکه را بگیرد

برای اینکه مک ادرس را بدست بیاریم باید از دستور زیر استفاده کنیم

برای اینکه مک ادرس را بدست بیاریم باید از دستور زیر استفاده کنیم

Switch(config)#interface range fastEthernet 0/1-4

Switch(config-if-range)#switchport mode access

Switch(config-if-range)#switchport port-security

Switch(config-if-range)#switchport port-security mac-address sticky

اینجا ۴ تا سیستم با ایپی 192.168.10.1 تا 10.4 ست کردم برای سیستم ها و مک ادرس ان ها را sticky گذاشتم

حالا از ابزار تولز های پینگ استفاده می کنم

ping 192.168.10.255

حالا همه ان ها به من جواب دادند

دستور show run بزنیم تمام مک ادرس های استیکی شده را به ما نمایش می دهد

این روش روش ایزوله کردن شبکه ماست

با دستور sticky کسانی توی شبکه هستند که باید باشند افراد غیر مجاز دیگر دسترسی نداره

از ابزار های مثل

port monitor

port scaner

ping monitor

استفاده کنید برنامه های خوبی هستند

یعنی یک غریبه وارد شبکه ما شود پورت خاموش میشود

نکات مهم برای امنیت

1- vlan 1 را باید خالی کنیم

2- پورتی را در حالت داینامیک قرار ندهیم

باید حتما پورت سکیوریتی بزارید روی پورت های اکسس

سناریو port security

در این سناریو ما فقط میخواهیم دو تا سیستم بتوانند به سرور وصل شوند بقیه حق دسترسی نداشته باشند

به شکل زیر نگاه کنید

Switch#show interfaces FAstEthernet 0/1

Switch>en

Switch#conf t

Switch(config-if)#switchport mode access

Switch(config-if)#switchport port-security

Switch(config-if)#switchport port-security maximum 3

چرا 3 گذاشتیم چون مک سوییچ م شرط هست حتما باید سویچ را هم اضافه کنیم یعنی سوییچ و دو سیستمش که بهش وصل هستند یعنی دو تا سیستم میخواستیم باید 3 تا بنویسیم

اگر دو بزاریم یکی سوییچ و یک از سیستم ها می توانند وصل شوند

الان سیستم 1 و 2 می توانند سرور را پینگ کنند و هیچ مشکلی نداره ولی سیستم سوم سرور را پینگ کنند پورت ما سریع خاموش می شود

الان سیستم 1 و 2 می توانند سرور را پینگ کنند و هیچ مشکلی نداره ولی سیستم سوم سرور را پینگ کنند پورت ما سریع خاموش می شود و کلا سیستم 1 و 2 هم نمی توانند وصل شوند و در واقع یکی از ضعف هاش هستند باید بیاییم وایولیشن را تنظیم کنیم که اگر سیستم سوم خواست وارد شود پورت ما را خاموش نکن

این دستور را بهش اضافه میکنیم

Switch(config-if)#switchport port-security violation restrict

violation در port securtiy

وایولیشن violation سه آپشن داره

-1 protect

2- restrict

shut down

تفاوت بین restrict و protect چیست

اگر vlan داشتیم یعنی trunk داریم

جاهایی که vlan داریم دو طرف ترانک trunk

پس باید هر دو طرف پورت ترانک باشند یک طرف نباید داینامیک باشند که پورت سکیوریتی کار نمی کند

جاهایی که یک vlan داریم مثل سناریو بالا که توضیح دادم مد اکسس است

داینامیک اوتو daynamic outo و daynamic desirable کار نمی کند

امیدوارم از مطالب وب سایت راضی باشید و برای آموزش های بیشتر وارد کانال و گروه اموزش ما شویید

[…] آموزش پورت سکیوریتی […]

بسیار عالی